burp

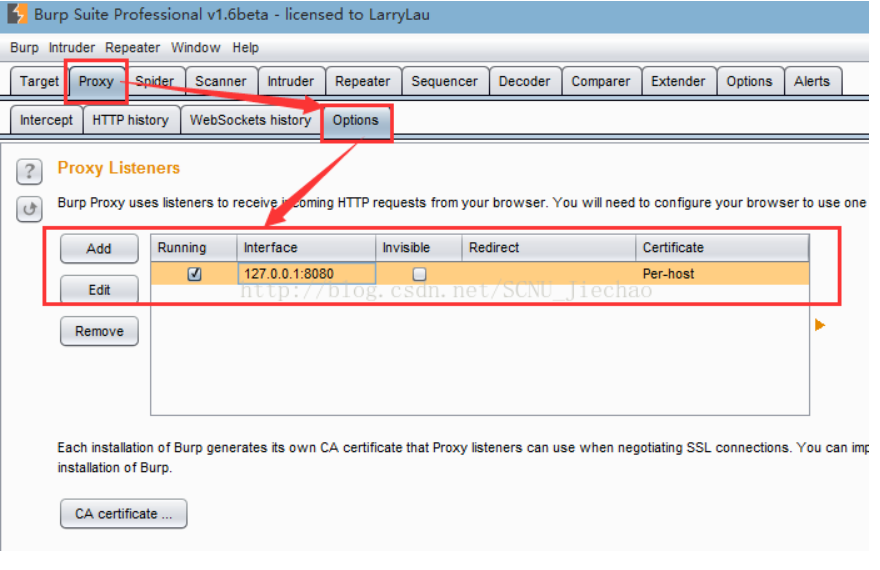

配置环境

然后用谷歌浏览器的插件switchy插件切换代理端口

用Burp Suite 爆破web密码

准备发包,开启监听

确定爆破字段

右键包发送至 intruder

选择攻击模式

Payloud Set 攻击模式

设置字典

以length区分不同,并查看详情寻找welcome

攻击模式介绍

Sniper:用于只爆破一个字段

Batter ram:用相同的值(字典)测试多个字段

例如: 尝试1尝试2.。。。

username aaa ttt

paseword aaa ttt

Pitchfork:

分别以不同的字典测试相应的字段

使用场景:假设搞到了一个数据库,验证其用户名和密码能否匹配

例如: username aaa rrr

paseword 123 111

Cluster bomb:

贼nb,交叉验证,暴力枚举

若有10个用户名10个密码至少会发生10*10次请求,先把第一个用户名固定住,试完十个密码,再换用第二个用户名,以此类推

密码破解工具:

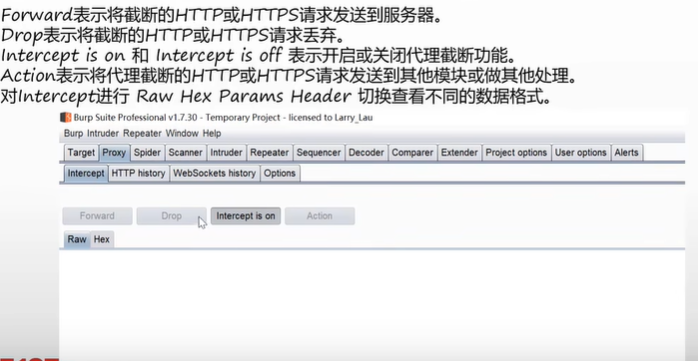

Proxy模块

Http hestory介绍

Burp 应用场景

- HTTP服务端接口测试

- HTTP客户机和HTTP服务端通信测试

- Cookie统计分析

- HTTP服务器WEB安全扫描

- WEB页面爬取

- WEB常用编码和解码

- 字符串随机性简单分析

- 文件差异对比分析

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 FFF!

评论